The Vienna Fortress

Eine gehaertete Proxmox- und Docker-Betriebsplattform aufgebaut, die mehrschichtige Sicherheit, Echtzeit-Observability, Reverse Proxying und automatisiertes Container-Lifecycle-Management verbindet.

Ueberblick

The Vienna Fortress entwickelt ein einfaches privates Infrastruktur-Lab zu einer produktionsnaeheren internen Plattform weiter. Im Fokus stehen Defense in Depth, Service-Sichtbarkeit, operative Hygiene und eine zentrale dashboardgetriebene Control Plane fuer Self-Hosted-Services.

Problem

Einzelne Tools zu deployen ist einfach; daraus eine sichere und betreibbare Plattform zu machen ist deutlich schwieriger. Die Umgebung brauchte mehrschichtigen Schutz, Live-Sicht auf den Systemzustand, verlaesslichen Log-Zugriff und einen sauberen Weg, Proxmox-Zustand in einem Frontend-Dashboard sichtbar zu machen, ohne fragile Ad-hoc-Skripte.

Loesung

Ich habe den Stack auf Proxmox 9.1 und Debian 12 aufgebaut und darauf Dockerisierte Services fuer Reverse Proxying, DNS-Filterung, Intrusion Response, Monitoring, Statuspruefungen, Log-Einsicht, Update-Automatisierung und interne Service-Uebersicht bereitgestellt. Zusaetzlich habe ich die Proxmox-API-Integration eines React-basierten Dashboards debuggt, indem ich den Authentifizierungsfluss validiert, Antwortabweichungen isoliert und das Request-Handling so angepasst habe, dass Virtualisierungsdaten verlaesslich dargestellt werden.

Architektur

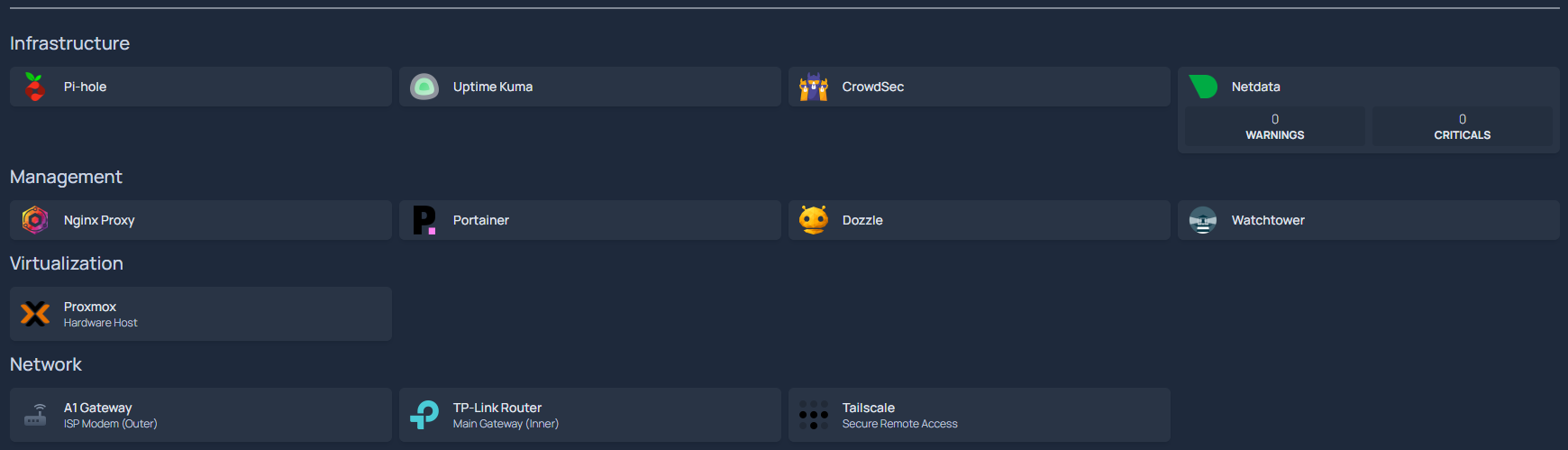

Node

Admins und Nutzer greifen ueber Homepage und reverse-proxied Einstiegspunkte auf Services zu, waehrend die Dashboard-Schicht Service- und Virtualisierungszustand an einer Stelle sichtbar macht.

Edge

Ein Proxmox-9.1-Host betreibt Debian-12-Workloads und Docker-Services wie Nginx Proxy Manager, Pi-hole, CrowdSec, Netdata, Uptime Kuma, Dozzle, Watchtower und Homepage.

Cloud

Das Design ist local-first und benoetigt keine Public Cloud. Es kann spaeter mit sicherem Fernzugriff oder replizierten Services erweitert werden, ohne die Service-Ebene neu entwerfen zu muessen.

Sicherheit

Sicherheit ist geschichtet statt auf eine einzelne Komponente konzentriert: Pi-hole uebernimmt DNS-Filterung, CrowdSec ergaenzt IPS-aehnliche Erkennung und Gegenmassnahmen, Nginx Proxy Manager zentralisiert Service-Exponierung, und die Workload-Trennung auf Proxmox begrenzt den Schadensradius.

Zuverlaessigkeit

Netdata, Uptime Kuma und Dozzle liefern Metriken, Health Checks und Log-Sichtbarkeit, waehrend Watchtower den Container-Update-Lifecycle automatisiert und manuellen Drift ueber langlebige Services hinweg reduziert.

Wesentliche Merkmale

- Mehrschichtige Sicherheit mit Pi-hole-DNS-Filterung und CrowdSec-basierter Intrusion Response

- Reverse-proxied Service-Zugriff ueber Nginx Proxy Manager

- Netdata, Uptime Kuma und Dozzle fuer Metriken, Uptime-Checks und Live-Container-Logs

- Eine React-basierte Proxmox-API-Integration fuer Dashboard-Sichtbarkeit debuggt und stabilisiert

- Ein Watchtower-gesteuerter Container-Update-Workflow fuer die Regelwartung

Ergebnisse und Wirkung

- Ein generisches privates Lab in eine gehaertete interne Plattform mit klareren Betriebsgrenzen ueberfuehrt

- Echtzeit-Sicht auf Service-Zustand, Metriken und Logs geschaffen

- Ein schichtuebergreifendes Integrationsproblem zwischen Frontend-Code und der Proxmox-API geloest

- Den Wartungsaufwand durch automatisierte Container-Updates reduziert

- Eine skalierbare Basis fuer weitere interne Tools geschaffen, ohne die Control Plane neu aufbauen zu muessen

Tech-Stack

Verwandtes Projekt

Die angrenzende Fallstudie zeigt, wie dieses Projekt in die groessere Portfolio-Story passt.

Gehaertetes Hybrid-Cloud-Privatnetzwerk

Phase 1 abgeschlossen: Aufbau eines Zero-Trust-Privatnetzwerks ueber On-Premises-, Cloud- und mobile Endpunkte mit SSH-Haertung, DNS-Privatsphaere und sicherem Remote-Transit.